Вершина пирамиды безопасности: обзор российских NAC-решений для контроля сетевого доступа

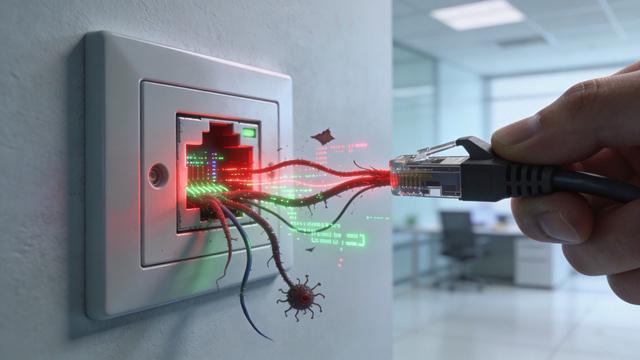

Представьте: вы закрыли периметр межсетевыми экранами, поставили антивирусы на все хосты, но вдруг понимаете, что любой человек с ноутбуком может прийти в офис, воткнуться в розетку и оказаться в вашей внутренней сети. Или сотрудник возвращается из командировки с просроченными обновлениями Windows, становясь идеальным вектором для атаки. Контроль доступа (NAC) закрывает именно эти бреши в защите сети. Тема NAC сейчас сильно актуализировалась. Его ставят уже не только для защиты Wi-Fi (как наиболее уязвимой среды), но и в проводных сетях. А значит пришло время обновить наш первый обзор российских NAC-решений . За это время ведущие российские NAC не просто догнали западных предшественников, но и местами ушли вперед. На рынке появились новые игроки, новые фичи и мощная конкуренция. Все изменения мы собрали в обновленной сравнительной таблице — ищите её в конце материала.

https://habr.com/ru/companies/k2tech/articles/1009722/

#NAC #безопасность_сетей #импортозамещение #cisco_ise #защита_сети