🚨 CVE-2024-10924 🚨

A critical vulnerability (CVSS 9.8) in #ReallySimpleSecurity for #WordPress allows attackers to bypass authentication and log in as admin when 2FA is enabled.

👉 Fix: Update to v9.1.2

🧠 Read our annotated article: https://basefortify.eu/cve_reports/2024/11/cve-2024-10924.html

#WordPress plugin #ReallySimpleSecurity has released patches to address critical vulnerability

The vulnerability is tracked as CVE-2024-10924, and when exploited, gives the attacker full access to the website. Security researchers say the plugin is installed on over 4 million WordPress sites.

Administrators are advised to patch ASAP

#cybersecurity #vulnerabilitymanagement

https://thehackernews.com/2024/11/urgent-critical-wordpress-plugin.html

БІЛЬШЕ 4 МІЛЬЙОНІВ САЙТІВ WORDPRESS ПІД ЗАГРОЗОЮ

Більше 4 мільйонів сайтів на базі CMS WordPress є під загрозою через критичну вразливість, виявлену спеціалістами Wordfence Security у відомому плагіні Really Simple SSL та його PRO версії.

Це одна з найбільш серйозних вразливостей в плагінах WordPress за останні 12 років!

Загроза була виявлена 6 листопада 2024 року, має ідентифікатор CVE-2024-10924 та ступінь критичності 9.8 за шкалою CVSS. Уразливість дає можливість зловмиснику віддалено отримати доступ до будь-якого облікового запису Wordpress, включаючи Адміністратора, навіть коли ввімкнено функцію двофакторної автентифікації!

12-14 листопада 2024 року команда розробників Really Simple SSL випустила пропатчену версію обох плагінів 9.1.2, у якій вразливість була повністю усунена.

Технічний аналіз цієї вразливості опублікований на сайті Wordfence:

https://www.wordfence.com/blog/2024/11/really-simple-security-vulnerability/

Висновки:

- Намагайтесь використовувати по мінімуму кількість додаткових плагінів на своєму сайті WordPress. Чим менше плагінів - тим менший ризик бути непомітно зламаним.

- Не використовуйте ламані, обнулені, крякнуті плагіни.

- Регулярно оновлюйте WordPress і усі його компоненти до останніх актуальних версій. Не затягуйте з цим.

- Будьте в курсі останніх новин з кібербезпеки, щоби вчасно дізнаватися про інциденти та реагувати на них.

- Проводьте резервне копіюванння сайтів, щоб була змога відновитись у разі зламу/атаки.

Якщо ви знаєте когось, хто використовує ці плагіни на своєму сайті, ми рекомендуємо поділитися з ним цією порадою, щоб забезпечити безпеку його сайту, оскільки ця вразливість становить значний ризик.

Кому потрібна допомога - звертайтеся, ми до ваших послуг: https://kr-labs.com.ua/blog/wordpress-security-recommendations/

#wordpress #vulnerability #cybernews #cybercrine #hacked #кібербезпека #новини #cybersecurity #ReallySimpleSSL #ReallySimpleSecurity #CVE_2024_10924 #infosec #hack

4,000,000 WordPress Sites Using Really Simple Security Free and Pro Versions Affected by Critical Authentication Bypass Vulnerability

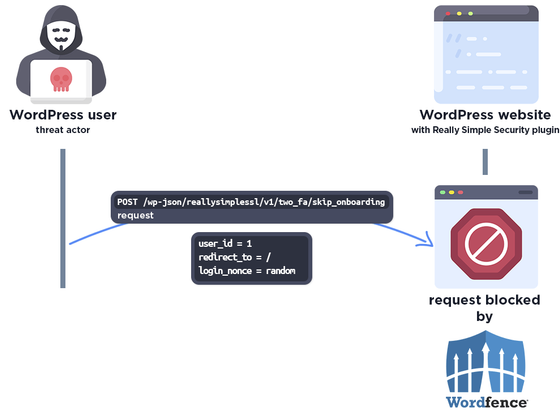

On November 6th, 2024, our Wordfence Threat Intelligence team identified and began the responsible disclosure process for an Authentication Bypass vulnerability in the Really Simple Security plugin, and in the Really Simple Security Pro and Pro Multisite plugins, which are actively installed on more than 4,000,000 WordPress websites. The vulnerability makes it possible for an attacker to gain access to any account on the site, including the administrator account, when the two-factor authentication feature is enabled.