- Análisis online de archivos, Hash, IP , dominios. Muy recomendable.

- Por favor tenéis que leer esta noticia de #Kasperky para que podais estar alerta de cómo actúan los ciberdelincuentes. No tiene desperdicio, es increíble el control que tienen sobre el malware.

Android infectados con ‘Keenadu’, un Malware que puede venir Preinstalado desde Fábrica

Kaspersky ha identificado un nuevo malware para dispositivos Android, denominado Keenadu, que destaca por su capacidad de infiltrarse en los equipos incluso antes de llegar a manos del usuario. Esta amenaza puede venir preinstalada directamente en el firmware del dispositivo, integrarse en aplicaciones del sistema o distribuirse a través de tiendas oficiales como Google Play (Fuente Kaspersky Latam).

Actualmente, Keenadu se utiliza principalmente para cometer fraude publicitario, usando los dispositivos infectados para generar clics falsos en anuncios sin que el usuario lo note. Sin embargo, algunas de sus variantes van mucho más allá y pueden dar a los ciberdelincuentes control total del equipo.

Hasta febrero de 2026, las soluciones de seguridad móvil de Kaspersky han detectado más de 13.000 dispositivos infectados a nivel global, siendo América Latina una de las regiones afectadas, principalmente Brasil.

Integrado en el firmware del dispositivo

Al igual que el backdoor Triada detectado por Kaspersky en 2025, algunas versiones de Keenadu han sido incorporadas directamente en el sistema interno de ciertos dispositivos Android durante el proceso de fabricación o distribución. Esto significa que el equipo puede estar comprometido incluso antes de que el usuario lo encienda por primera vez.

En estos casos, Keenadu funciona como una puerta trasera que permite a los ciberdelincuentes tener control total del dispositivo. Puede modificar aplicaciones ya instaladas, descargar nuevas sin autorización y otorgarles todos los permisos, lo que pone en riesgo toda la información almacenada en el equipo.

Como consecuencia, toda la información del dispositivo puede verse comprometida, incluidos archivos multimedia, mensajes, credenciales bancarias o datos de localización. El malware incluso monitoriza las búsquedas que el usuario introduce en el navegador Chrome en modo incógnito.

Cuando está integrado en el sistema del dispositivo, Keenadu puede adaptarse según ciertas condiciones. Por ejemplo, no se activa si el idioma del equipo está configurado en dialectos chinos o si la zona horaria corresponde a China.

Tampoco entra en funcionamiento si el dispositivo no cuenta con Google Play Store y Google Play Services instalados. Este tipo de comportamientos selectivos sugiere que el malware está diseñado para operar solo en determinados entornos y pasar desapercibido en otros.

Integrado en aplicaciones del sistema

En esta variante, Keenadu presenta funcionalidades más limitadas. No puede infectar todas las aplicaciones del dispositivo, pero al estar integrado en una app del sistema, que dispone de privilegios elevados, puede instalar otras aplicaciones sin que el usuario lo sepa.

Kaspersky ha detectado Keenadu integrado en una aplicación del sistema responsable del desbloqueo facial del dispositivo, lo que podría permitir a los ciberdelincuentes acceder a datos biométricos del usuario. En otros casos, el malware se encontraba integrado en la aplicación de pantalla de inicio del sistema.

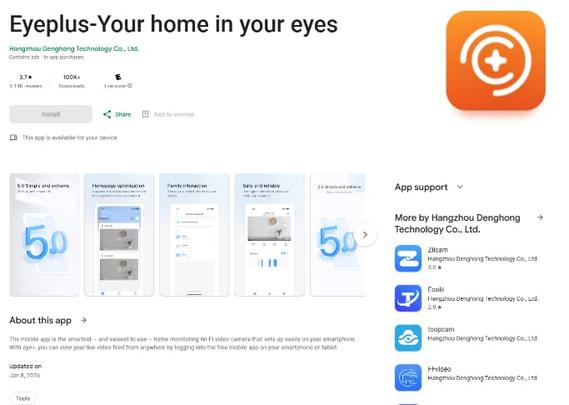

Integrado en aplicaciones distribuidas a través de tiendas Android

Los expertos de Kaspersky también identificaron aplicaciones disponibles en Google Play que estaban infectadas con Keenadu. Se trataba de apps para el control de cámaras domésticas inteligentes que acumulaban más de 300.000 descargas antes de ser retiradas de la tienda.

Una vez instaladas, estas aplicaciones podían abrir páginas web en segundo plano, sin que el usuario lo notara, generando actividad oculta desde el dispositivo. Casos similares ya habían sido detectados en aplicaciones que se descargan fuera de las tiendas oficiales o desde otras tiendas alternativas.

Aplicaciones infectadas detectadas en Google Play

“Este tipo de amenazas es especialmente preocupante porque rompe la principal barrera de confianza del ecosistema móvil: la idea de que un dispositivo nuevo es seguro por defecto. Cuando el malware se infiltra en etapas previas a la venta, el usuario pierde la capacidad de prevenir el riesgo con buenas prácticas básicas. Además del fraude publicitario, el verdadero peligro es el acceso profundo al sistema, que puede comprometer datos personales, credenciales y hasta información biométrica. Por eso, este no es solo un problema del consumidor final, sino un desafío para toda la cadena de suministro tecnológica, que debe reforzar sus controles para evitar que el software sea manipulado antes de llegar al mercado”, asegura Leandro Cuozzo, analista de Seguridad en el Equipo Global de Investigación y Análisis para América Latina en Kaspersky.

Con el fin de evitar estas vulnerabilidades, los expertos de Kaspersky recomiendan:

- Revisar el origen del dispositivo y evitar compras en canales no oficiales. Siempre que sea posible, adquirir equipos en tiendas autorizadas y verificar que el fabricante publique actualizaciones periódicas de seguridad.

- Mantener el sistema y las aplicaciones actualizadas. Instalar las actualizaciones disponibles del sistema operativo y de las apps, ya que muchas corrigen vulnerabilidades que pueden ser aprovechadas por este tipo de amenazas.

- Contar con una solución de seguridad integral como Kaspersky Premium para Android, que permite detectar amenazas ocultas, bloquear aplicaciones maliciosas y proteger la información personal incluso si el malware intenta operar en segundo plano.

Oscar 2026: El peligro de las «películas gratis»

Con la llegada de la ceremonia de los premios de la Academia, el interés por ver las películas más comentadas de la temporada aumenta considerablemente en Internet. Muchas personas buscan en línea dónde ver estos títulos o qué plataformas los tienen disponibles, lo que ha dado lugar a la aparición de páginas que prometen reunir en un solo lugar enlaces para verlas o acceder gratuitamente a ellas (Fuente Kaspersky Latam).

Sin embargo, expertos de Kaspersky advierten que este tipo de búsquedas puede llevar a los usuarios a sitios fraudulentos diseñados para engañar a quienes intentan ver películas sin pagar o encontrar rápidamente en qué plataforma están disponibles. Estas páginas suelen promocionarse a través de redes sociales, anuncios en buscadores o enlaces compartidos en foros y comunidades en línea.

El engaño suele comenzar con promesas atractivas, como ver películas sin costo o acceder a catálogos que supuestamente reúnen títulos disponibles en diferentes plataformas de streaming. Una vez que el usuario hace clic, puede ser redirigido a páginas que solicitan crear una cuenta o activar una supuesta “prueba gratuita”. Durante ese proceso se pide ingresar datos personales (como nombre, correo electrónico o número de teléfono) e incluso información bancaria para habilitar el acceso al contenido.

Además de los sitios fraudulentos, muchas páginas que ofrecen películas gratis sin autorización operan mediante redes de publicidad maliciosa y redirecciones engañosas. Al intentar reproducir el contenido, los usuarios pueden terminar en múltiples páginas externas que solicitan permisos sospechosos, promueven descargas peligrosas o buscan capturar información personal y financiera. Este riesgo se agrava si se considera que el 34% de las personas en América Latina no sabe reconocer un sitio web falso y el 11% admite no saber cómo verificar si una página es legítima, según una reciente encuesta de Kaspersky.

En estos escenarios, la información recopilada puede ser utilizada para distintos fines maliciosos, como cargos no autorizados, robo de identidad o suscripciones involuntarias a servicios costosos.

“Los grandes eventos culturales generan picos muy marcados de búsquedas en Internet, especialmente de personas que intentan encontrar rápidamente dónde ver las películas de la temporada. Los ciberdelincuentes entienden muy bien ese comportamiento y lo aprovechan creando páginas que aparentan ser plataformas de streaming, portales de entretenimiento o sitios que agregan enlaces a distintas plataformas. Estas páginas suelen ofrecer acceso gratuito o inmediato a películas populares para atraer a los usuarios, pero en realidad están diseñadas para recolectar datos personales y financieros. En muchos casos, la urgencia por ver el contenido o encontrarlo antes que otros hacen que las personas bajen la guardia y terminen entregando información sensible sin verificar la legitimidad del sitio”, explica Leandro Cuozzo, investigador de seguridad en el Equipo Global de Investigación y Análisis para América Kaspersky.

Para reducir el riesgo de caer en este tipo de engaños durante la temporada de premios, los expertos de Kaspersky recomiendan:

- Si una página te pide tu tarjeta para “activar” una película o una prueba gratis, sal de ahí. Los sitios legítimos no te presionan para ingresar datos bancarios solo para ver si el contenido funciona.

- Ten cuidado con las páginas que prometen películas gratis o acceso inmediato. Muchas veces usan esos mensajes para atraer visitas y luego redirigirte a otros sitios que buscan robar tu información.

- Antes de poner tus datos, revisa bien la página. Mira con atención la dirección web y el nombre del sitio. Si está mal escrito, tiene símbolos extraños o no es una plataforma conocida, es mejor no continuar.

- Usa una solución de seguridad que te ayude a detectar páginas peligrosas, como Kaspersky Premium, que puede bloquear enlaces maliciosos y alertarte si un sitio intenta robar tu información personal o bancaria.

Ciberdelincuentes aprovechan la fiebre por el Lollapalooza Argentina para lanzar fraudes

A pocos días del Festival Lollapalooza Argentina 2026, la búsqueda de entradas de última hora y las ofertas de reventa se multiplican en redes sociales, plataformas digitales y aplicaciones de mensajería. Los expertos de Kaspersky alertan que, ante este escenario de alta demanda, los ciberdelincuentes crean páginas falsas de reventa o se hacen pasar por intermediarios que prometen conseguir entradas y coordinar el envío de las pulseras del festival (Fuente Kaspersky Latam).

El objetivo de estas estafas es captar datos personales —como nombre, cédula, correo o teléfono— y, sobre todo, información financiera. Con frecuencia, el fraude comienza con anuncios en redes sociales, mensajes en grupos o correos electrónicos que llevan a sitios que aparentan ser oficiales. Allí solicitan registros, pagos anticipados o la validación de tarjetas, lo que puede terminar en cargos no autorizados o en el uso de los datos para suplantación de identidad.

El riesgo aumenta porque muchos usuarios no logran identificar fácilmente estos engaños. Un reciente estudio de Kaspersky revela que el 34% de los latinoamericanos no sabe reconocer un sitio web falso, mientras que el 20% admite que no sabría identificar un correo o mensaje fraudulento. Esta combinación facilita que los ciberdelincuentes utilicen enlaces o formularios maliciosos durante temporadas de alta demanda, como ocurre con eventos masivos.

Además, la Inteligencia Artificial está haciendo que estas estafas sean cada vez más profesionales, ya que permite crear páginas con diseños casi idénticos, textos sin errores y formularios que imitan con precisión a plataformas reales. Como resultado, desaparecen muchas de las señales evidentes que antes permitían detectar un fraude, lo que hace que incluso usuarios cuidadosos puedan caer en el engaño.

Debido a que el ingreso al festival requiere una pulsera física, también circulan supuestos “servicios de entrega” o “gestión de pulseras” que solicitan pagos por envíos, datos personales o incluso información bancaria. Cuando los usuarios entregan información en estos supuestos servicios, los delincuentes pueden utilizarla para realizar cargos indebidos, intentar acceder a cuentas digitales o incluso construir perfiles con datos personales que luego se usan en esquemas de suplantación de identidad o nuevas estafas.

“En temporadas de alta demanda, como un festival, los ciberdelincuentes se aprovechan de un comportamiento muy humano: cuando las personas sienten que se pueden quedar por fuera, tienden a bajar su nivel de verificación. Por eso el fraude suele concentrarse en dos puntos del proceso: la reventa de entradas y la logística. Hoy el problema es aún mayor porque, con herramientas de Inteligencia Artificial, estas páginas fraudulentas pueden replicar con bastante precisión el diseño y la experiencia de plataformas reales, lo que hace que el engaño sea menos evidente”, asegura María Isabel Manjarrez, Investigadora de Seguridad para América Latina en el Equipo Global de Investigación y Análisis de Kaspersky.

Para evitar estas vulnerabilidades en temporadas de alta demanda de boletería, los expertos de Kaspersky recomiendan:

- Compra únicamente en canales oficiales: Antes de pagar, verifica que estás en el sitio oficial del organizador o del operador autorizado de boletería. Evita comprar a través de enlaces que circulan en redes sociales, grupos o mensajes privados, ya que muchos fraudes se construyen copiando páginas que parecen legítimas.

- Desconfía de ofertas que prometen “boletas aseguradas”: Los estafadores suelen presionar para que tomes una decisión rápida, ofreciendo entradas “garantizadas” o pidiendo pagos anticipados para reservarlas. Si alguien insiste en que debes pagar de inmediato para no perder la oportunidad, es una señal de alerta.

- Revisa con cuidado la página antes de pagar: Tómate unos segundos para mirar la dirección del sitio web y comprobar que corresponde al portal oficial. Si recibes un enlace por mensaje o anuncio, es más seguro escribir la dirección directamente en el navegador en lugar de ingresar desde ese link.

- Protege tus datos y tus pagos en línea: Siempre que sea posible utiliza métodos de pago más seguros, como tarjetas virtuales o sistemas que envían códigos de verificación para autorizar compras. Además, contar con una solución de ciberseguridad confiable, como Kaspersky Premium, puede ayudarte a proteger tu información personal, detectar sitios fraudulentos y evitar accesos no autorizados a tus dispositivos.

El 50% de las empresas en Argentina cree tener ciberseguridad proactiva

Una paradoja preocupante domina el escenario de la ciberseguridad entre las empresas de América Latina. Aunque la mayoría de los líderes de TI afirma adoptar estrategias preventivas, en la práctica se evidencia la ausencia incluso de métodos reactivos y una falta de claridad sobre lo que realmente caracteriza una defensa proactiva. Este fenómeno de “proactividad de fachada” fue identificado por el CISO Survey, un estudio encargado por Kaspersky y realizado con 300 responsables de seguridad de seis países de la región, incluido Argentina (Fuente Kaspersky Latam).

Según la investigación, el 50% de los líderes en Argentina clasifica su enfoque de protección como proactivo. Sin embargo, esta cifra contrasta con brechas básicas dentro de las organizaciones. De acuerdo con el informe, el 40% de las empresas opera sin firewall, el 48% no utiliza inteligencia de amenazas para anticipar ataques y el 40% carece incluso de software antivirus.

Los datos también muestran una confusión conceptual sobre las posturas de defensa. Entre los encuestados, el 38% clasifica erróneamente el antivirus como una solución proactiva. En la práctica, se trata de un recurso reactivo, que activa alertas solo después de que se ha identificado una amenaza.

También resulta preocupante que el 32% y el 26% de los encuestados, respectivamente, consideren que EDR (Endpoint Detection and Response) y XDR (Extended Detection and Response) son tecnologías reactivas. En realidad, estos sistemas avanzados son partes fundamentales de una estructura preventiva, ya que correlacionan datos provenientes de múltiples vectores —como redes, correos electrónicos y entornos en la nube— para identificar intrusiones antes de que se conviertan en crisis.

“Una estrategia realmente proactiva no se define solo por las herramientas que una organización tiene instaladas, sino por su capacidad de identificar señales tempranas de ataque y actuar antes de que el incidente escale. Cuando esa distinción no está clara, las empresas pueden terminar priorizando soluciones equivocadas y dejando espacios que los ciberdelincuentes aprovechan”, asegura Andrea Fernández, Gerente General para SOLA en Kaspersky.

Para reducir la “proactividad de fachada” y fortalecer la resiliencia digital, Kaspersky recomienda realizar ajustes en la gobernanza de seguridad, con foco en alineación estratégica, automatización y madurez tecnológica. La compañía destaca las siguientes medidas:

- Promover talleres ejecutivos de alineación, orientados a aclarar a la alta dirección las diferencias entre tecnologías reactivas, como firewall y antivirus, y tecnologías proactivas, como inteligencia de amenazas, SIEM y XDR, capaces de anticipar riesgos y correlacionar eventos en etapas tempranas.

- Desarrollar hojas de ruta tecnológicas alineadas con el nivel de madurez cibernética de la organización, consolidando controles básicos y priorizando gradualmente la integración de soluciones de detección y respuesta en endpoints (EDR) y de orquestación y automatización (SOAR), reduciendo la dependencia de procesos manuales.

- Establecer indicadores claros de desempeño (KPIs) y de riesgo (KRIs), conectando la ciberseguridad directamente con los objetivos del negocio, con foco en métricas como el tiempo medio de detección y respuesta, la tasa de ataques evitados en la fase de reconocimiento y la frecuencia de ejercicios de simulación.

- Crear una agenda recurrente de evaluaciones de riesgo, con periodicidad mínima trimestral, evitando que las revisiones de seguridad ocurran solo después de incidentes internos o casos ampliamente divulgados en el mercado.

- Automatizar el uso de inteligencia de amenazas, sustituyendo la compilación manual de información por feeds integrados a las plataformas de seguridad, lo que permite identificar comportamientos anómalos en tiempo real y acelerar la respuesta a incidentes.

Kaspersky alerta que IA está a apagar as pegadas dos piratas informáticos

🔗 https://tugatech.com.pt/t79955-kaspersky-alerta-que-ia-esta-a-apagar-as-pegadas-dos-piratas-informaticos

Security Week 2611: атаки на мобильные устройства в 2025 году

Эксперты «Лаборатории Касперского» опубликовали итоговый отчет по угрозам для мобильных устройств за 2025 год. Всего за прошлый год было предотвращено более 14 миллионов атак с использованием вредоносного или рекламного ПО. Было обнаружено около 815 тысяч вариантов вредоносных программ, из которых 255 тысяч относились к банковским троянам. Большая часть вредоносного ПО относится к классу Adware (62%) и RiskTool (19%), троянские программы составили чуть больше 17% от общего количества зловредов, банковские трояны — 9%. При этом, по сравнению с 2024 годом, количество вредоносных программ, наносящих реальный урон, выросло, а доля нежелательного рекламного ПО снизилась. Отдельный интерес представляют приведенные в отчете примеры неординарного вредоносного ПО, обнаруженного в 2025 году. Это, например, выявленный в конце 2025 года бэкдор Keenadu , который встраивался прямо в прошивки ряда поддельных Android-смартфонов. В отчете также отмечен IoT-ботнет Kimwolf ( обзор на китайском языке), нацеленный на приставки Android TV. Зараженные устройства в дальнейшем использовались для проведения DDoS-атак.

Cómo instalar o actualizar las aplicaciones de Kaspersky para Android en 2026 📱🥸💡 #Kaspersky #Android #Apps #Smartphone #uiolibre 🐧 #Perú

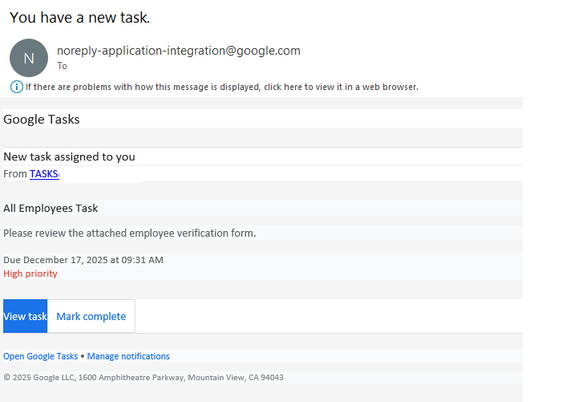

Ciberdelincuentes usan notificaciones reales de Google para infiltrarse en empresas y robar credenciales corporativas

Una nueva campaña de phishing está aprovechando notificaciones legítimas de Google Tasks para engañar a empleados y robar credenciales corporativas sin levantar sospechas. Investigadores de Kaspersky identificaron que los atacantes están utilizando el dominio oficial @google.com y el sistema de notificaciones de Google para eludir los filtros tradicionales de seguridad en el correo electrónico y aumentar la credibilidad del engaño (Fuente Kaspersky Latam).

Un email enviado por los atacantes a través de Google Tasks

En esta campaña, las víctimas reciben un mensaje aparentemente auténtico con el asunto “You have a new task” (“Tienes una nueva tarea”). La notificación simula que la empresa del destinatario ha implementado Google Tasks como herramienta interna de gestión, generando presión para actuar con rapidez. En muchos casos, el mensaje incluye indicadores de alta prioridad y plazos ajustados para inducir una reacción inmediata.

Al hacer clic en el enlace incluido en la notificación, el usuario es redirigido a un formulario fraudulento que se presenta como una página de “verificación de empleado”. Bajo el pretexto de confirmar su estatus laboral o validar información interna, se le solicita ingresar sus credenciales corporativas.

Las consecuencias de este tipo de ataque pueden ser críticas para las organizaciones. El robo de credenciales corporativas no solo permite el acceso no autorizado a correos electrónicos y sistemas internos, sino que puede convertirse en la puerta de entrada para ataques de mayor escala, como fraudes financieros, robo de propiedad intelectual, despliegue de ransomware o compromisos de cuentas con privilegios elevados.

En muchos casos, una sola cuenta vulnerada es suficiente para moverse lateralmente dentro de la red, escalar privilegios y permanecer sin ser detectado durante semanas. Además del impacto operativo, las empresas enfrentan riesgos reputacionales, sanciones regulatorias y pérdidas económicas derivadas de la filtración de datos sensibles.

“Lo más preocupante de esta campaña es que no ‘suplanta’ a Google: se apalanca de sus notificaciones reales para colarse por la puerta grande. Al venir desde un dominio legítimo y a través de un flujo de notificaciones confiable, el mensaje puede evadir controles tradicionales del correo y, sobre todo, desactivar la desconfianza natural del usuario. El atacante no necesita malware para causar daño inmediato: le basta con robar credenciales para tomar control de cuentas corporativas, acceder a correo y herramientas internas, escalar el ataque hacia fraude (por ejemplo, BEC), robo de información o incluso preparar el terreno para incidentes mayores como ransomware. En otras palabras, es un recordatorio de que hoy el punto débil ya no es solo el ‘link’ malicioso, sino la confianza automática en plataformas legítimas cuando se usan como canal de ingeniería social”, asegura María Isabel Manjarrez, Investigadora de Seguridad para América Latina en el Equipo Global de Investigación y Análisis de Kaspersky.

Para evitar este tipo de vulnerabilidades, los expertos de Kaspersky recomiendan:

- Desconfiar incluso de notificaciones que provengan de dominios legítimos: Los ciberdelincuentes están utilizando servicios confiables para distribuir engaños. Si recibe una “nueva tarea” o solicitud inesperada, confirme primero con su equipo si se trata de un proceso real.

- Verificar cuidadosamente los enlaces antes de ingresar información: Antes de escribir credenciales corporativas, revise la dirección del sitio web y asegúrese de que corresponde al portal oficial de su empresa. Si tiene dudas, no continúe.

- Activar la verificación en dos pasos en todas las cuentas corporativas: Esta capa adicional de seguridad ayuda a proteger las cuentas, incluso si la contraseña llega a filtrarse, reduciendo significativamente el riesgo de accesos no autorizados.

- Implementar soluciones de seguridad especializadas para correo y entornos corporativos, como Kaspersky Security for Mail Server y la línea Kaspersky Next: Las soluciones de protección para correo permiten detectar y bloquear intentos de phishing incluso cuando utilizan dominios legítimos, mientras que plataformas como Kaspersky Next ayudan a identificar accesos inusuales y comportamientos sospechosos dentro de la red, facilitando una respuesta temprana antes de que el incidente escale a fraude o filtración de datos.